Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Birçok kişi PowerShell komutları konusuna yalnızca “hangi komut ne işe yarar?” düzeyinde…

Kurumsal IT altyapılarında zamanla depolama ihtiyaçlarının artması, eski sunucuların performansının yetersiz kalması…

NTFS Permission Tasarımı: AGDLP Modeli ile Kurumsal Yetkilendirme Rehberi Kurumsal ortamlarda NTFS…

Kurumsal yapılarda Windows File Server güvenliği, veri bütünlüğü ve iş sürekliliği açısından…

Blockchain Log Bütünlüğü Bu yazımızda blockchain log bütünlüğü üzerine incelemelerde bulunacağız. Günümüz…

A PowerShell SQL Server backup script is a practical way to standardize…

Kurumsal ortamlarda test, eğitim veya lab senaryolarında çok sayıda sanal makineyi manuel…

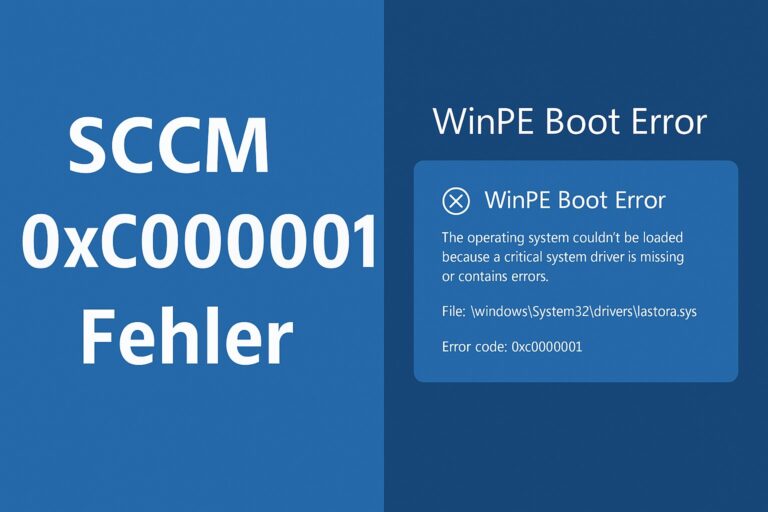

SCCM 0xC0000001 Hatası Çözümü – Dell 7040 & WinPE Dağıtım Sorunları SCCM…

Palo Alto Firewall Nedir? Mimarisi, Bileşenleri ve Güvenlik Yaklaşımı Palo Alto Firewall…

Windows LAPS Configuration Guide – Modern LAPS Yönetimi Windows LAPS Configuration Guide,…