TCP UDP Farkı ICMP ve ARP ile Ağ Protokolleri

Ağ iletişiminin temelini oluşturan TCP, UDP, ICMP ve ARP protokolleri; sistem yöneticileri, siber güvenlik uzmanları ve ağ mühendisleri için vazgeçilmez kavramlardır. Bu yazıda TCP UDP farkı, ARP spoofing, ping ve traceroute gibi tanılama tekniklerini teknik açıdan ele alıyoruz.

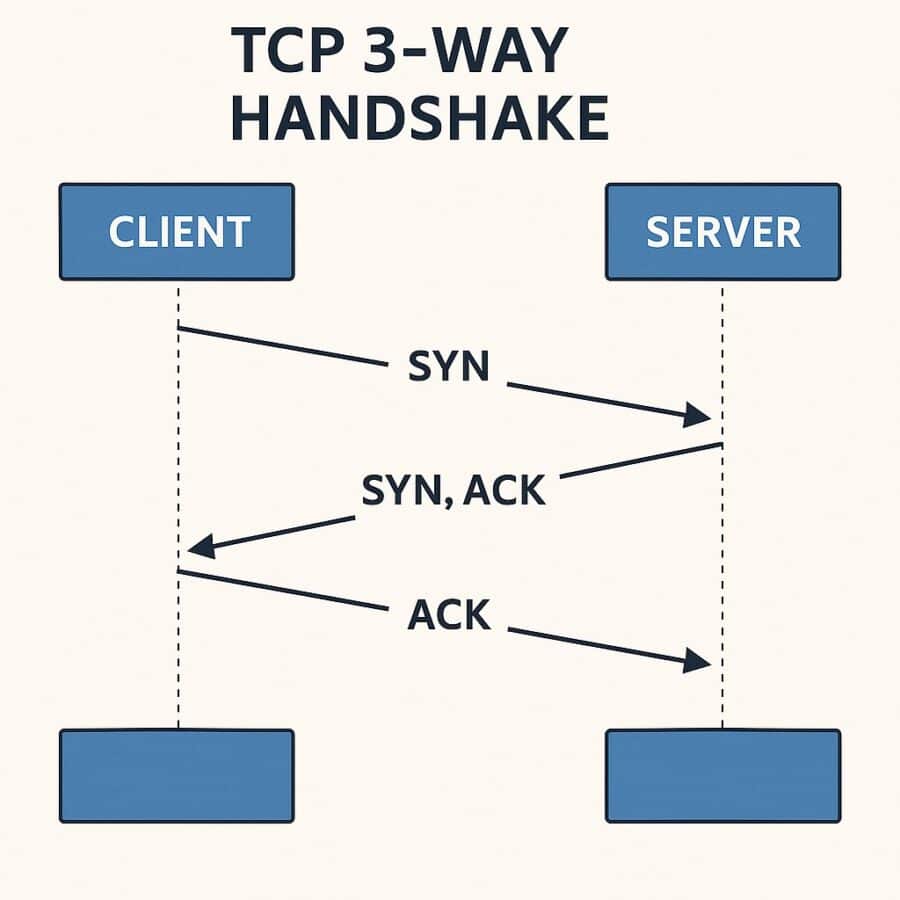

TCP Protokolü ve 3-Way Handshake

TCP (Transmission Control Protocol), bağlantı odaklı, güvenilir veri iletimi sağlar. Veri gönderimi başlamadan önce istemci ve sunucu arasında 3 aşamalı bir bağlantı kurulur:

- SYN: İstemci bağlantı isteği gönderir.

- SYN-ACK: Sunucu isteği kabul eder ve yanıt verir.

- ACK: İstemci onayı tamamlar ve iletişim başlar.

UDP Protokolü ve TCP UDP Farkı

UDP (User Datagram Protocol), bağlantısız ve daha az kaynak tüketen bir veri iletim yöntemidir. Veri paketleri doğrudan gönderilir, hata kontrolü yapılmaz. Bu sayede hızlıdır ancak veri kayıplarına açıktır.

- TCP: Bağlantılı, güvenli, yavaş

- UDP: Bağlantısız, hızlı, güvenliksiz

Kullanım Alanları: Online oyunlar, VoIP, canlı yayınlar UDP ile çalışırken; e-posta, dosya aktarımı, HTTPS gibi hizmetlerde TCP tercih edilir.

ICMP ile Tanılama: Ping ve Traceroute

ICMP (Internet Control Message Protocol), ağdaki sorunları tanımlamak için kullanılır. Kendi başına veri taşımaz, tanılama mesajları ile çalışır. İki yaygın aracı:

- Ping: Uzak bir cihazın erişilebilirliğini test eder.

- Traceroute: Paketin hedefe giderken geçtiği router’ları listeler.

Firewall’larda ICMP bazen güvenlik gerekçesiyle engellenir. ICMP flood gibi saldırılar da bu protokolü kullanır.

ARP Nedir? ARP Spoofing Saldırısı ve Önlemler

ARP (Address Resolution Protocol), IP adreslerini MAC adreslerine çevirir. Yerel ağlarda cihazların birbiriyle iletişim kurmasını sağlar. Ancak bu protokol saldırılara açıktır.

ARP Spoofing Saldırısı:

Saldırgan, sahte ARP yanıtı göndererek cihazların yönlendirme tablolarını değiştirir. Böylece veri trafiğini üzerine çekerek:

- Man-in-the-Middle (MitM) saldırısı gerçekleştirir

- Verileri dinler veya değiştirir

Korunma Yöntemleri:

- Statik ARP girişleri

- Dinamik ARP Denetimi (DAI)

- VLAN segmentasyonu

Ağ Trafiği Analizi ve Güvenlik

TCP UDP farkı gibi temel bilgilerin yanı sıra bu protokollerin nasıl çalıştığını anlamak, paket analizi yaparken büyük avantaj sağlar. Wireshark gibi araçlarla analiz yaparken hangi protokolün ne tür paketler gönderdiğini anlamak, güvenlik ihlallerini fark etmenizi kolaylaştırır.

Ağ protokollerini bilmek, bir sistem yöneticisi için yalnızca iletişimi anlamak değil, aynı zamanda performans ve güvenlik problemlerini çözmek anlamına gelir. TCP UDP farkı, ICMP tanılama ve ARP güvenliği, ağ yönetiminin temelini oluşturur.

Daha fazla bilgi için:

Ayrıca ağ izleme yöntemleri üzerine yazdığımız içeriği de inceleyebilirsiniz.