Port Nedir? Ne İşe Yarar?

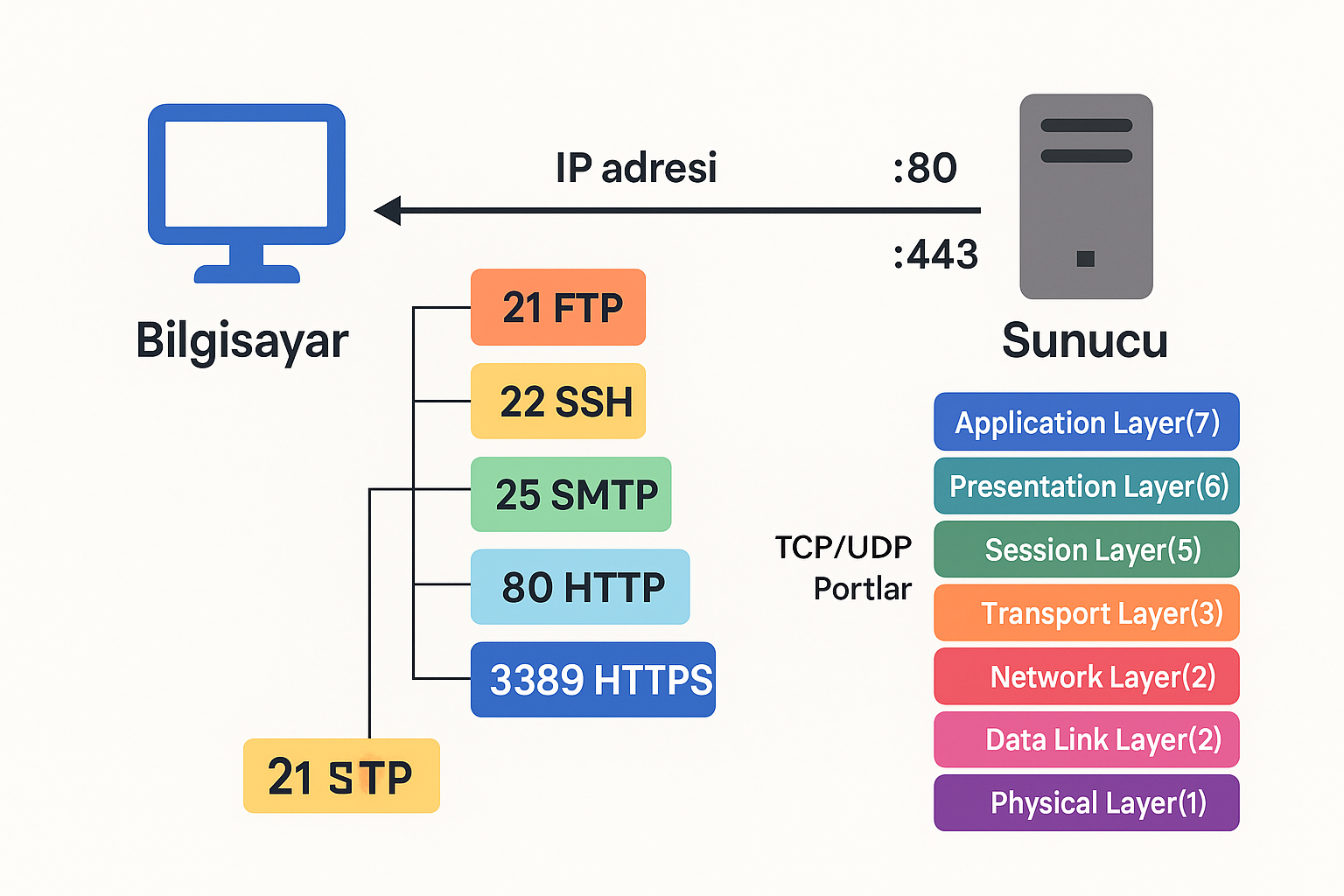

Ağ iletişiminde kullandığımız Port Nedir ? Ne işe yarar gibi soruların cevaplarına bu kısa makalede ulaşabilirsiniz. “Port” terimi, verinin başladığı ve bittiği noktayı temsil eder. İngilizce “liman” anlamına gelen bu kelime, bilgisayar ağlarında veri akışının yönlendirilmesini sağlar.

Fiziksel ve Sanal Portlar

-

Fiziksel Port: Klavye, fare veya USB gibi cihazların bağlandığı fiziksel girişlerdir.

-

Sanal Port: Uygulama ve servislerin ağ üzerinden haberleşmesini sağlar. Örneğin, web tarayıcınız HTTP ile 80 numaralı porta bağlanır.

Port Numarası Nedir?

Her port, cihaz üzerinde numaralandırılmıştır (0–65535). Bu numaralar, verinin hangi uygulamaya yönlendirileceğini belirler.

Örnek: HTTP → 80 numaralı port, FTP → 21 numaralı port.

Portlar Nasıl Çalışır?

Portlar, aynı ağ bağlantısını kullanan birçok uygulamanın birbiriyle çakışmadan iletişim kurmasını sağlar.

Örnek: E-posta ile web trafiği aynı anda gelse bile, biri 25 portunu, diğeri 80 portunu kullanır.

OSI Modeli ve Portlar

Portlar, OSI modelinin 4. katmanı olan Taşıma Katmanı (Transport Layer) seviyesinde çalışır.

TCP veya UDP üzerinden port bilgisi taşınır. IP katmanı yalnızca cihaz adresini bilir; portları bilmez.

Güvenlik Duvarları Portları Neden Engeller?

Güvenlik duvarları, yetkisiz erişimi engellemek için yalnızca belirli portlara izin verir.

Örneğin, kötü niyetli kişiler RDP açığına karşı 3389 portunu hedef alabilir. Bu nedenle bu port genellikle engellenir.

Genellikle açık kalan portlar: 80 (HTTP), 443 (HTTPS), 25 (SMTP), 22 (SSH)

Yaygın Port Numaraları ve Görevleri

| Port No | Protokol | Görevi |

|---|---|---|

| 20, 21 | FTP | Dosya aktarımı |

| 22 | SSH | Güvenli bağlantı |

| 25 | SMTP | E-posta gönderimi |

| 53 | DNS | Alan adı çözümleme |

| 80 | HTTP | Web trafiği |

| 443 | HTTPS | Güvenli web trafiği |

| 3389 | RDP | Uzak masaüstü bağlantısı |

| 123 | NTP | Zaman senkronizasyonu |

Portlar Neden Önemlidir?

-

Portlar, ağ trafiğini yönlendirmek için vazgeçilmezdir.

-

Güvenlik açısından doğru port yönetimi, saldırılara karşı ilk savunma hattıdır.

-

IT uzmanları, sistem yöneticileri ve siber güvenlik profesyonelleri portları iyi tanımalıdır.