Bildiğiniz gibi Veeam, veri koruma ve yedekleme alanında yaygın kullanılan bir çözümdür. Yedeklemelerin başarılı ya da başarısız tamamlanmasıyla ilgili bildirimlerin doğru kişilere ulaşması; hataların hızlı fark edilmesi ve müdahale edilmesi açısından kritiktir. Bu yazıda Veeam Agent for Windows kullanarak bildirimlerin nasıl birden fazla e-posta adresine gönderileceğini adım adım anlatacağım.

Neden E-Posta Bildirimi Önemlidir?

- Yedekleme görevlerindeki başarısızlıklar zamanında fark edilmezse veri kaybı riski artar.

- Varsayılan Veeam Agent yapılandırmasında yalnızca tek bir e-posta adresi bildirim alır; ekip iletişimi aksayabilir.

- Dağıtım listesine birden fazla alıcı ekleyerek sorumluluk paylaşımı sağlanır ve müdahale süresi kısalır.

Adım Adım: Veeam Agent E-Posta Bildirimi

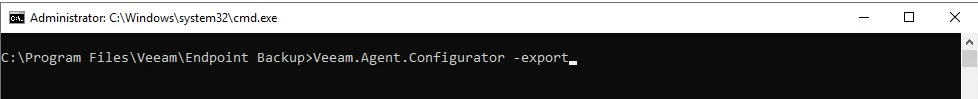

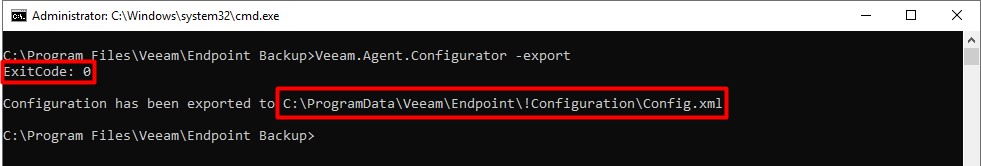

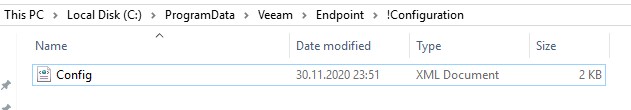

1. Config Dosyasını Dışa Aktarma

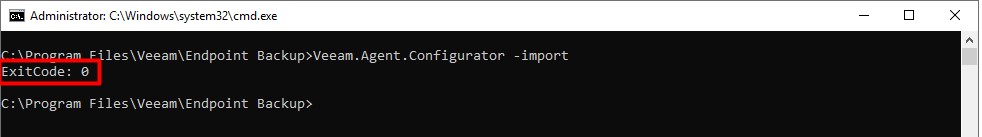

Mevcut konfigürasyon ayarlarını export ederek işe başlayın. Export işlemi başarılı olursa komutun çıktısında ExitCode: 0 görünecektir.

Not: Config dosyası genellikle gizli bir dizinde yer alır — “Gizli öğeleri göster” seçeneğini açmayı unutmayın.

2. Config Dosyasını Düzenleme

Export ettiğiniz konfigürasyon dosyasını Notepad veya Notepad++ ile açın ve aşağıdaki alanları düzenleyin. Birden fazla alıcı eklemek için e-posta adreslerini noktalı virgül (;) ile ayırın.

From="[email protected]"

To="[email protected];[email protected];[email protected]"

Username="dG9sZ2FjZXloYW4="

Password="c2lmeXNpZnJlQHRlc3Q="Açıklama:

- From — Gönderen e-posta adresi.

- To — Bildirimlerin gönderileceği e-posta adresleri (noktalı virgülle ayrılmış).

- Username, Password — Base64 olarak kodlanmış kullanıcı adı ve parola (zorunlu).

3. Base64 Kodlama Örneği

Kullanıcı adı ve parolayı Base64 formatına çevirmek için PowerShell kullanılabilir:

# PowerShell örneği

[Convert]::ToBase64String([Text.Encoding]::UTF8.GetBytes("parolaniz"))

Çıktıyı kopyalayıp Username veya Password alanına yapıştırın.

4. Config Dosyasını İçeri Aktarma (Import)

Düzenlemeyi kaydettikten sonra config dosyasını Veeam Agent üzerine import edin. Başarılıysa yine ExitCode: 0 görürsünüz.

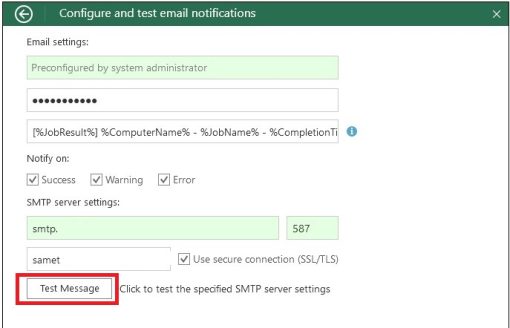

5. Test E-Postası Gönderme

Arayüzde bulunan “Test Message” butonunu kullanarak test e-postası gönderin. Dağıtım listenizdeki tüm adreslere bildirimin ulaştığını doğrulayın.

Güvenlik Notları

- Config dosyasında kimlik bilgileri yer aldığı için dosya izinlerini sıkı tutun; yalnızca yetkili yöneticiler erişebilsin.

- Şifreleri periyodik olarak değiştirin.

- Mümkünse uygulama bazlı parola (App Password) veya SMTP Relay ile daha güvenli kimlik doğrulama kullanın.

Alternatif ve Gelişmiş Seçenekler

Birden fazla ajanı merkezi bir noktadan yönetmek, daha gelişmiş raporlama ve bildirimler almak isterseniz Veeam Backup & Replication ürününü değerlendirebilirsiniz. Bu çözüm Agent yönetimini ve merkezi raporlamayı kolaylaştırır.

Bu adımları uygulayarak Veeam Agent for Windows üzerinde yedekleme bildirimlerini birden fazla e-posta adresine gönderebilirsiniz. Böylece yedekleme hataları veya uyarılar ilgili ekip tarafından hızlıca fark edilir ve müdahale süresi kısalır.

Kaynak

Daha fazla teknik detay için Veeam’in resmi dokümantasyon sayfasını ziyaret edin: VEEAM KB2704

Sık Sorulan Sorular (Kısa)

To alanına kaç e-posta ekleyebilirim?

- Genelde sınırlama SMTP sağlayıcınızın limitleriyle ilgilidir. Çok büyük listeler için dağıtım listesi (mailing list) veya SMTP relay kullanmak daha sağlamdır.

- Base64 şifre güvenli midir?

- Base64 yalnızca enkode etme yöntemidir, şifreyi gizler ama kriptografik olarak güvenli yapmaz. Bu yüzden dosya izinlerine dikkat etmek gerekir.