Blockchain Log Bütünlüğü

Bu yazımızda blockchain log bütünlüğü üzerine incelemelerde bulunacağız. Günümüz kurumsal sistemlerinde en kritik sorulardan biri şudur:

Bir log kaydı gerçekten değişmeden mi duruyor?

Merkezi log sistemleri kayıt tutar; ancak bu kayıtların sonradan değiştirilmediğini matematiksel olarak garanti etmek her zaman mümkün değildir. Log dosyaları silinebilir, satırlar düzenlenebilir veya belirli kayıtlar bilinçli olarak çıkarılabilir.

İşte bu noktada blockchain mantığı ve kriptografi devreye girer.

Blockchain’in asıl gücü kripto paralarda değil;

hash zinciri, değiştirilemezlik ve doğrulanabilirlik özelliklerindedir.

Bu prensipler, kurumsal log güvenliği için son derece güçlü bir temel oluşturur.

Bu yazıda:

-

Blockchain’in kriptografik temelini,

-

Log bütünlüğüne nasıl uygulanabileceğini,

-

PowerShell ile log doğrulama mekanizmasını

teknik ama anlaşılır bir şekilde ele alıyoruz.

Blockchain Mantığı Nedir?

Blockchain’in özeti oldukça nettir:

Her kayıt, kendinden önceki kaydın hash değerini içerir.

Bu yapı sayesinde:

-

Aradaki tek bir kayıt bile değiştirilirse,

-

Hash zinciri bozulur,

-

Manipülasyon anında tespit edilir.

Bu mantık yalnızca dağıtık sistemler için değil, log sistemleri için de birebir uygundur. Özellikle güvenlik, denetim ve adli bilişim senaryolarında büyük avantaj sağlar.

Hash Fonksiyonları ile Log Bütünlüğü

Hash fonksiyonlarının temel özellikleri şunlardır:

-

Tek yönlüdür (geri döndürülemez)

-

Aynı girdi → aynı çıktı üretir

-

En ufak değişiklik → tamamen farklı hash oluşturur

Örnek:

Admin user logged in at 10:30

SHA-256 → 3F1A9C8D4E...Bu log satırında tek bir karakter bile değişirse, üretilen hash değeri artık eşleşmez.

İşte bu özellik, logların değiştirilemediğini ispatlamanın temelidir.

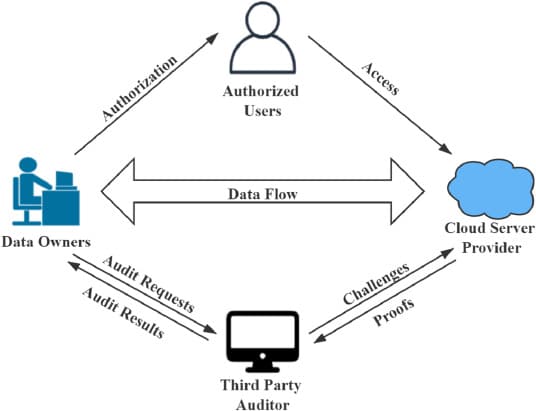

Logları Blockchain Mantığıyla Zincirlemek

Blockchain mantığını loglara uygulamak için her kayıtla birlikte şu bilgiler tutulur:

-

Log içeriği

-

Önceki log kaydının hash değeri

-

Zaman damgası

Bu yapı sayesinde:

-

Loglar birbirine kriptografik olarak zincirlenir

-

Silme, ekleme veya değiştirme girişimleri fark edilir

-

Adli bilişim açısından inkâr edilemez delil oluşur

PowerShell ile Log Hash Zinciri Oluşturma

Log Üretimi (Hash Zinciri)

Aşağıdaki PowerShell kodu, her log kaydını bir öncekinin hash’i ile zincirler:

Bu yapı ile:

-

Her log kaydı zincirin bir parçası olur

-

Önceki kayda bağımlı hale gelir

-

Geriye dönük manipülasyon zorlaşır

Log Bütünlüğü Doğrulama Script’i

Gerçek güvenlik, log üretmekle değil doğrulamakla başlar.

Aşağıdaki script:

-

Log dosyasını baştan sona kontrol eder

-

Hash zinciri kırılan ilk noktayı tespit eder

-

Manipülasyonun tam yerini gösterir

PowerShell Log Doğrulama

Bu doğrulama sayesinde:

-

Hangi logun oynandığı

-

Zincirin ne zaman kırıldığı

-

Kesin olarak ortaya çıkar

Gerçek Hayat Senaryosu (Vaka Analizi)

Bir sunucuda gece saatlerinde kritik bir servis restart edilir.

-

Event log mevcuttur

-

Ancak “log silinmiş olabilir mi?” sorusu gündeme gelir

-

Birden fazla admin erişimi vardır

Hash zinciri kontrol edildiğinde:

-

Saat 02:14 kaydında zincirin bozulduğu görülür

-

Öncesi ve sonrası hash değerleri uyuşmaz

-

Müdahalenin zamanı netleşir

Sonuç:

-

Log kaydı değiştirilmiştir

-

Zincir kırıldığı için inkâr edilemez

-

Adli bilişim açısından güçlü bir delil elde edilir

Bu yaklaşım, “kim, ne zaman, ne yaptı?” sorusuna matematiksel cevap verir.

Bu Yapı Blockchain midir?

Teknik olarak:

-

Dağıtık yapı ❌

-

Mining ❌

-

Token ❌

Ancak:

-

Kriptografik zincir ✔

-

Değiştirilemezlik ✔

-

Doğrulanabilirlik ✔

Yani bu yapı, blockchain mantığının kurumsal sistemlere uyarlanmış halidir.

Blockchain’i sadece kripto para teknolojisi olarak görmek büyük bir yanılgıdır.

Asıl değer:

-

Kriptografide,

-

Hash zincirinde,

-

Veri bütünlüğündedir.

Bir sistem yöneticisi için bu yaklaşım:

Loglara güvenmenin matematiksel yoludur.

Bu yazıda blockchain log bütünlüğü ile ilgili bilgiler verdik. Umarım faydalı olur.